避免MITRE攻击,零信任才是安全盾

MITRE ATT&CK(MITRE Adversarial Tactics, Techniques, and Common Knowledge)于2015年发布,是网络攻击者战术和技术的综合框架或知识库。该框架由MITRE组织开发,可供CISO、安全团队、红队人员和威胁猎手用来评估他们的攻击面并构建更好的安全模型,以便他们采取相关的安全措施。

而且,在近年的攻防演练中,该攻击模型也逐渐被应用。今天,我们为大家简析如何使用零信任安全模型保护自己免受MITRE攻击和攻击,完成“以攻促防、以防止攻”的整个过程。

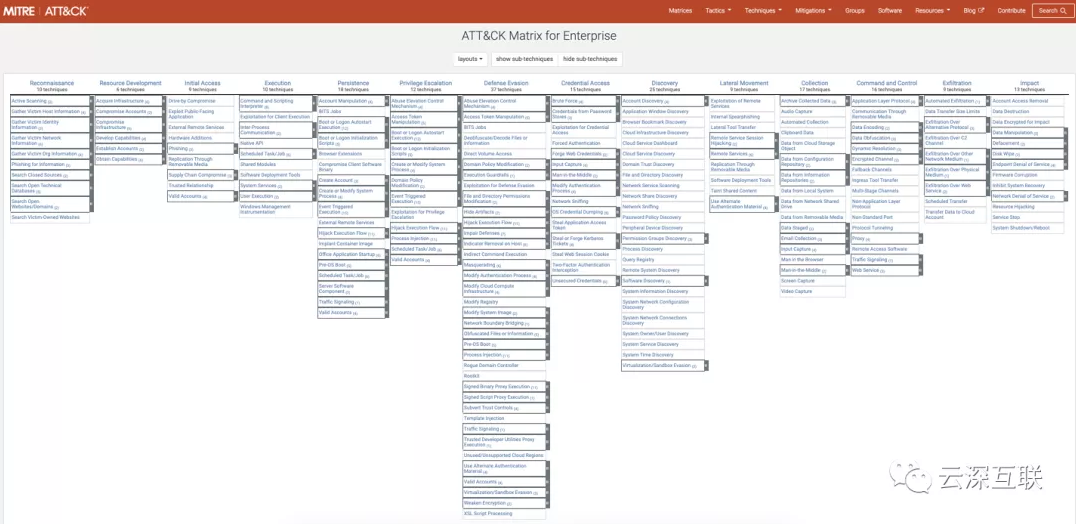

我们先了解一下MITRE ATT&CK框架,才能更针对性的明晰零信任模型如何解决攻击问题。MITRE ATT&CK框架目前涵盖了14种后续战术:

图 MITRE ATT&CK框架图

这些战术中的每一种目前都包括6-37种攻击技术,其中一些技术还包括子技术。例如,网络钓鱼是“初始访问”策略中的一种技术。它包括三个子技术:鱼叉式网络钓鱼附件、鱼叉式网络钓鱼链接和通过服务进行的鱼叉式网络钓鱼。

零信任是一种专注于用户、资产和设备而不是边界的安全模型。ZT原则假定没有隐含的信任。因此,零信任架构将基于用户和设备的身份验证和授权,而不是基于其物理或网络位置来授予对资产和网络的访问权限。

零信任是MITRE推荐的安全方法,因为它创建了阻止攻击的访问限制。通过将安全资源尽可能靠近最终用户,零信任可以在侦察阶段阻止大多数对手。这意味着在零信任的情况下,攻击者永远不会进入网络。

侦察是MITRE ATT&CK框架的第一阶段。零信任通过隐藏网络和阻止攻击者的可见性来防止主动扫描和收集主机信息。防止网络攻击者进入下一阶段可显着减少任何实施零信任的组织的攻击面。

此外,对于已经在网络内部的黑客,零信任可以帮助防止其余13种策略中的许多攻击技术。

MITRE ATT&CK框架制定了恶意攻击者用来发起攻击的对抗性策略、技术和程序 (TTP),而零信任针对攻击进程可以解决相应的问题,也可以更好的作用于攻防演练中。

参考链接:

https://cyolo.io/blog/zero-trust/preventing-mitre-attcks-with-zero-trust/